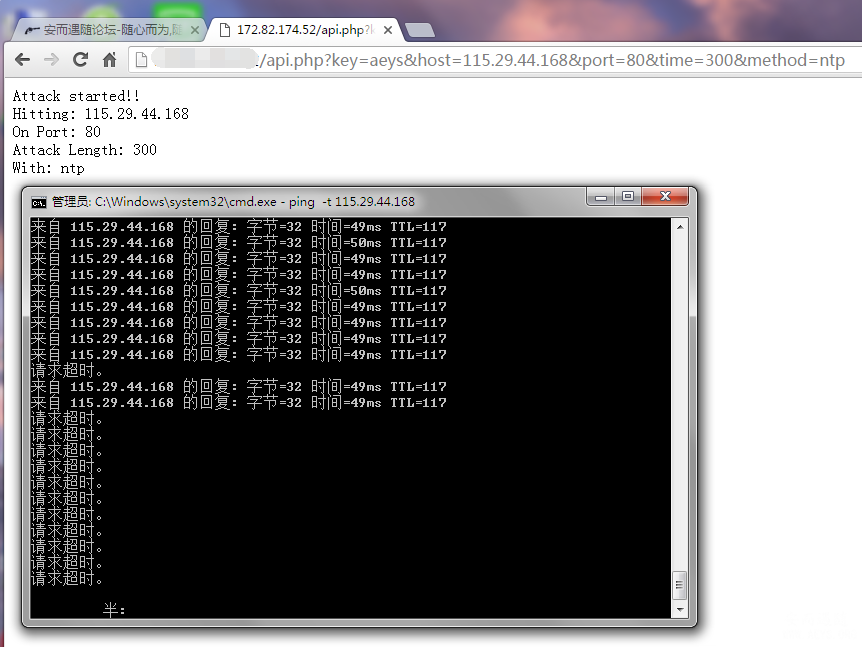

黑客组织Shadow Brokers前一阵可谓名声大噪——原因是他们公布了一波NSA方程式组织内部在用的黑客工具。而这两天,Shadow Brokers再次抛出重磅炸弹,更多文件公布:其中比较引人眼球的是被方程式黑过的外国服务器列表,中国大量组织机构的服务器在列! 此外,更多Equation Group使用的黑客工具遭到了曝光,有些以前从未被提及过,包括Dewdrop,Incision,Orangutan,Jackladder, Reticulum,Patchicillin,Sidetrack 和 Stoicsurgeon。 从先前的分析来看,Equation Group的攻击目标一直都非常广泛,包括了邮件供应商,中国境内的目标和大学,甚至还有意大利的一些教育机构。 中日韩成重灾区此次Shadow Brokers泄漏了超过300个文件夹,每个文件对应一个不同的域名和IP地址。黑客专家Hacker Fantastic在分析整个文档后确认,该文档包含了涉及49个国家的306个域名和352个IP地址。这其中包括了32个来自中国教育机构的域名,其他的主要为三大移动运营商以及部分电子科技企业和研究机构。以下为部分被黑机构,中国联通、清华大学、郑州大学等赫然在列: 部分受影响的机构 受影响的中国机构节选 除了中日韩之外,俄罗斯也卷入这场风波之中,数据显示,至少9个域名为.gov的俄罗斯网站被方程式黑过。受害最为严重的10个国家包括中国、韩国、西班牙、德国、印度、台湾、墨西哥、意大利以及俄罗斯。 国外媒体报道称,这次曝光的文档同样是靠谱的,和Shadow Brokers先前公布的NSA工具采用了相同的密钥签署——当然要确认这些数据的可靠性还需要进一步的调查工作。 国外媒体还是比较关注这些被黑的组织究竟在用什么操作系统,从分析数据来看,绝大部分被黑的服务器都运行Solaris和Oracle的基于Unix的操作系统;还有一些则运行FreeBSD或Linux系统。从文档来看,NSA似乎有两个网络间谍项目,代号分别为INTONATION和PITCHIMPAIR。上面提到被入侵的服务器基本都是这两个项目的攻击目标。 除此之外,Shadow Brokers还公布了一系列闻所未闻的Equation Group使用的黑客工具,包括Dewdrop,Incision,Orangutan,Jackladder, Reticulum,Patchicillin,Sidetrack 和 Stoicsurgeon——估计接下来一段时间又会有高人对其做一一剖析。 这些工具先前都是NSA方程式组织用来进行攻击的,无论是是漏洞植入还是其他攻击行为,可以说是无孔不入。安全研究员Mustafa AI-Bassam透露,上述服务器应该是方程式早在2000年至2010年就入侵的,这件这张列表也有些年头了。 形势仍未改观根据泄漏的文档来看,这些记录都是好多年前的了,按道理来说,许多服务器应该已经清除了感染才对。然而“理想很丰满,现实却很骨感”,用Shodan扫描这些域名,你会发现一个惊人的事实。这份名单中的不少服务器仍然活跃,并且仍然运行着极易受攻击的旧系统(上文提到过的Linux等)。 专家估计,NSA攻击的这些服务器或许已经被用于全球范围内的目标攻击了。

Shadow Brokers此次发布的信息似乎更是对当前政治局势的回应。他们公开表达了政治腐败对美国大选的影响,甚至还威胁要扰乱11月8日举行的大选。声明节选:

泄漏文件地址:下载地址 * 参考来源:thehackernews,securityaffairs,hackreadFB小编latiaojun编译 |