马上注册,结交更多好友,享用更多功能,让你轻松玩转社区。

您需要 登录 才可以下载或查看,没有账号?立即注册

x

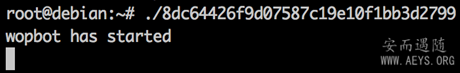

Bash漏洞(Shellshock)引发僵尸网络横行 法国GNU/Linux爱好者Stéphane Chazelas于2014年9月中旬发现了著名SHELL实现BASH的一个漏洞,它可以通过构造环境变量的值来执行想要执行的脚本代码。据报道称,这个漏洞能影响众多的运行在GNU/Linux上会跟BASH交互的应用程序,目前已经公布POC的漏洞利用有HTTP,OpenSSH和DHCP。 Shellshock比heartbleed更容易自动化的去攻击目标,漏洞本身的特性带来了最糟糕的情况就是蠕虫的产生,而这种担心已经得到了证实:更糟糕的情况已经发生了,僵尸网络的狂欢昨天已经开始。从昨天的样本情况看,这是一个有C&C功能的botnet,"她"会先寻找busybox的目标,然后尝试入侵目标机,之后尝试提权,这个恶意软件主要目的是利用肉鸡来DDOS,攻击者的下一个目标将会是WEB。 剑指美国国防部:横冲直撞的Wopbot 与此同时,意大利安全公司声称,攻击者已开始利用刚刚曝光的Shellshock漏洞组建僵尸网络。一个活跃着的僵尸网络叫Wopbot,它扫描互联网寻找存在漏洞的系统,其中包括美国国防部的IP地址段215.0.0.0/8。Tiger Security公司CEO Emanuele Gentili说,我们发现了一个运行在Linux服务器上的僵尸网络,它利用Bash Shellshock bug自动感染其它服务器。

近日Wopbot对CDN服务商Akamai发动了分布式拒绝服务攻击。 Gentili指出“分析沙盒中的恶意软件样本我们可以了解到恶意软件已经对美国国防网际协议地址进行了大规模的扫描以企图进一步的攻击”。 在美国国防部网络215.0.0.0/8范围内大约有1670万个网址。Gentili指出Tiger Security已经与英国提供者M247取得了联系并且设法从网上取下wopbot僵尸网络的指挥和控制系统,但是wopbot的僵尸主控机服务器仍然是由美国网络Datawagon所掌控,并且在继续散播恶意软件。每小时有将近20万的系统会受到wopbot 僵尸网络的攻击,并且这一数字还在持续快速的增长。 研究人员警告说昨日发现的Shellshock远程利用Bash Linux命令行外壳漏洞所产生的危害要远远大于前段时间的Heartbleed OpenSSL漏洞所造成的危害。如果他们的公用网关接口(CGI)脚本调用Bash,那么世界各地的数以百万计的Apache web服务器将可能处于危险之中。

参考信息来源 http://www.itnews.com.au/News/396197,first-shellshock-botnet-attacks-akamai-us-dod-networks.aspx

|