报告编号: B6-2018-030102 报告来源: 360CERT 报告作者: 360信息安全部0kee Team,360netlab,360CERT 更新日期: 2018-03-01

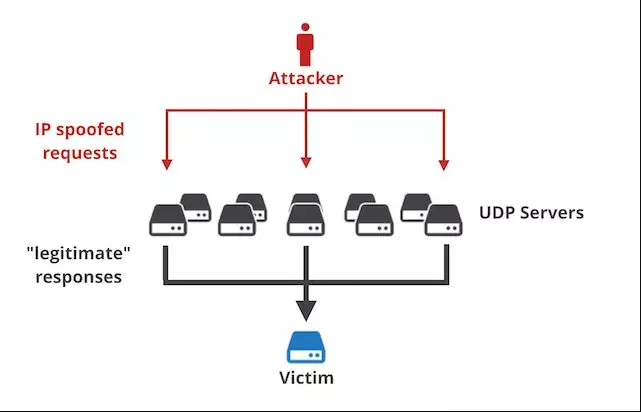

事件背景近日,我们看到一种利用Memcache作为DRDoS放大器进行放大的DDoS攻击,其利用memcached协议,发送大量带有被害者IP地址的UDP数据包给放大器主机,然后放大器主机对伪造的IP地址源做出大量回应,形成分布式拒绝服务攻击,从而形成DRDoS反射。

早在2017年6月,360信息安全部0kee Team就发现了这种利用Memcache放大的攻击技术,并通过PoC2017安全会议对安全社区做出了预警。 事件影响面漏洞风险等级高,影响广泛: 在外开放的memcache存储系统

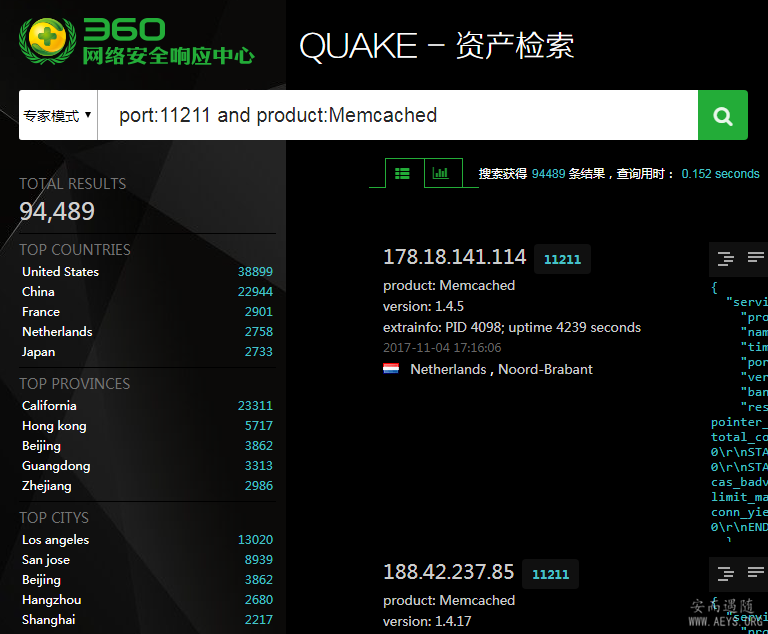

Memcache全网服务预估: 通过360CERT QUAKE全网测绘显示,在外开放的Memcache存储系统有94489,在十万量级上下

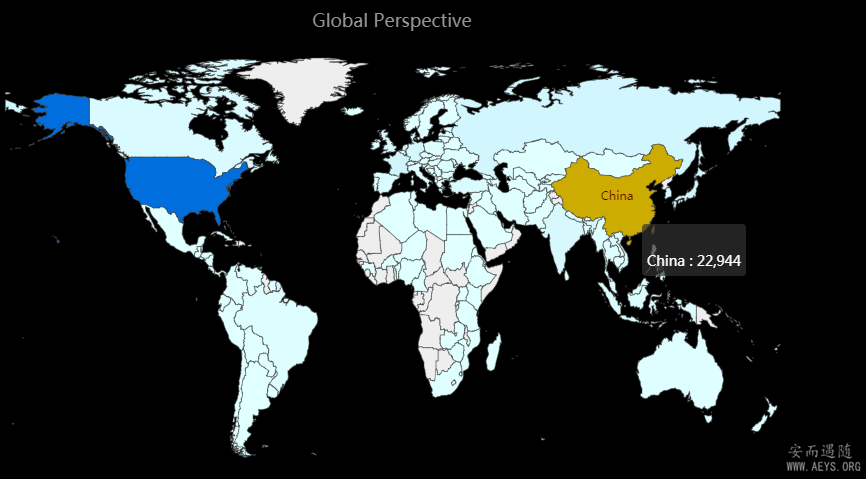

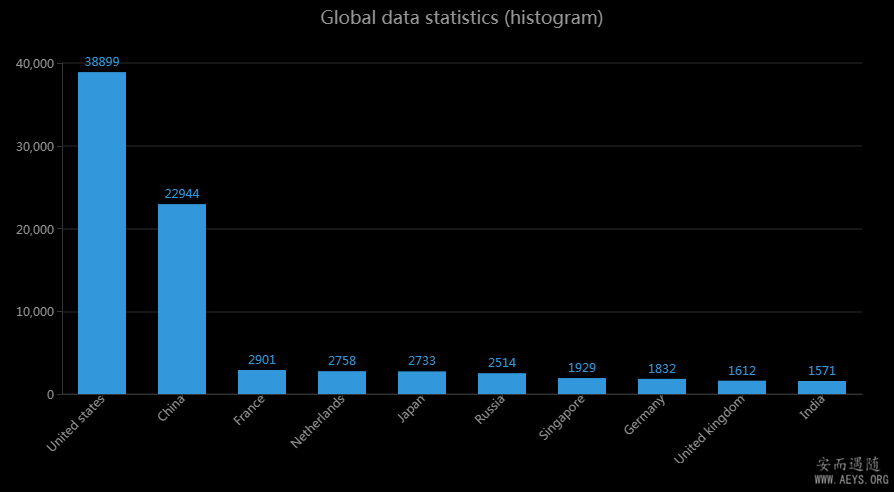

其中美国最多,占38899,中国次之,占22944:

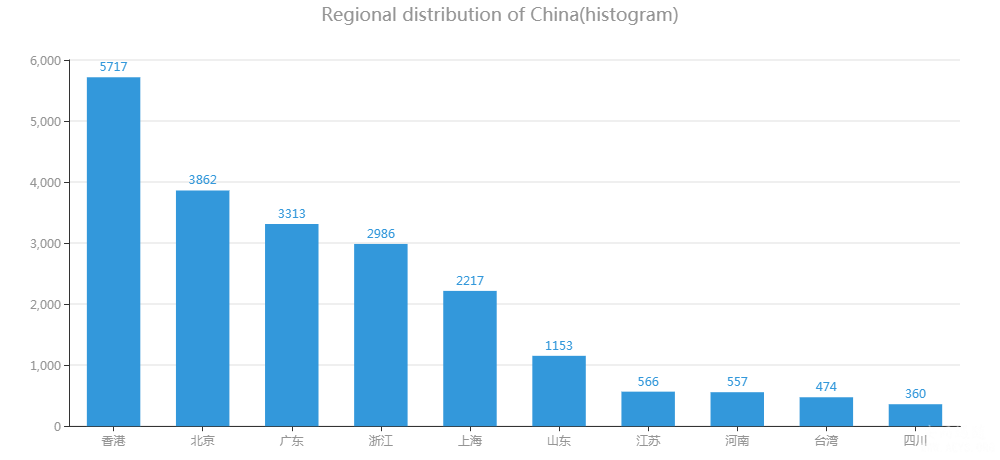

国内情况,香港地区数量最多,分布如下:

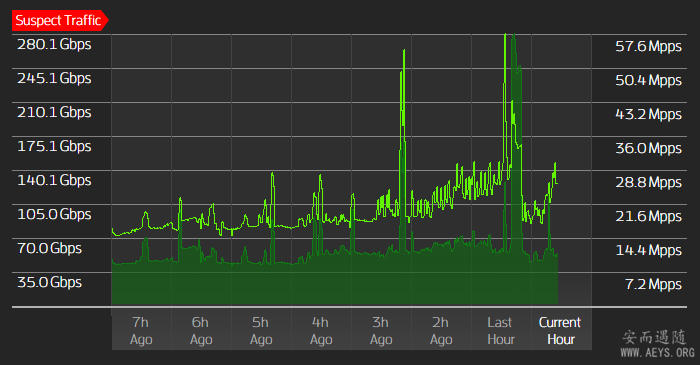

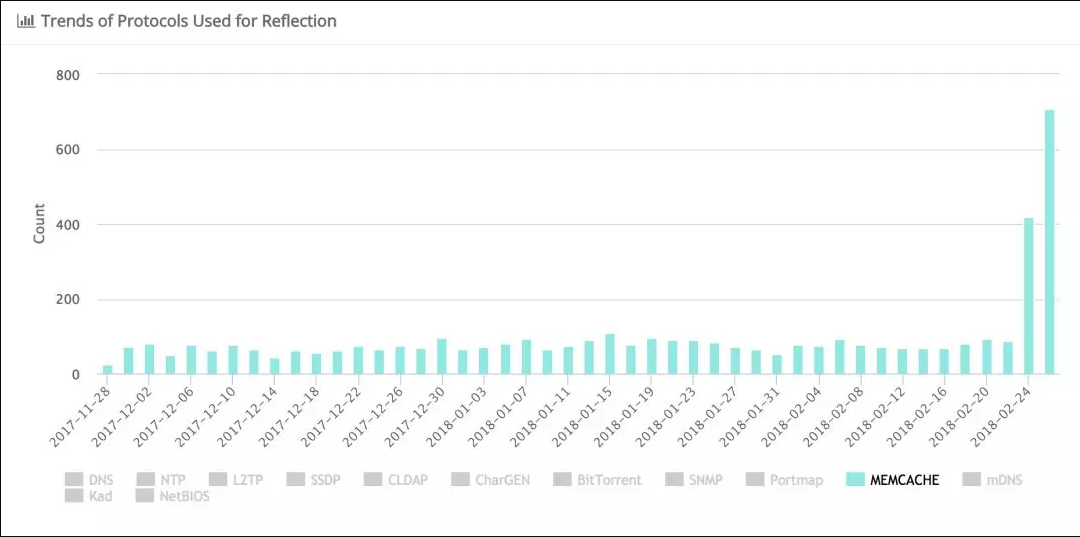

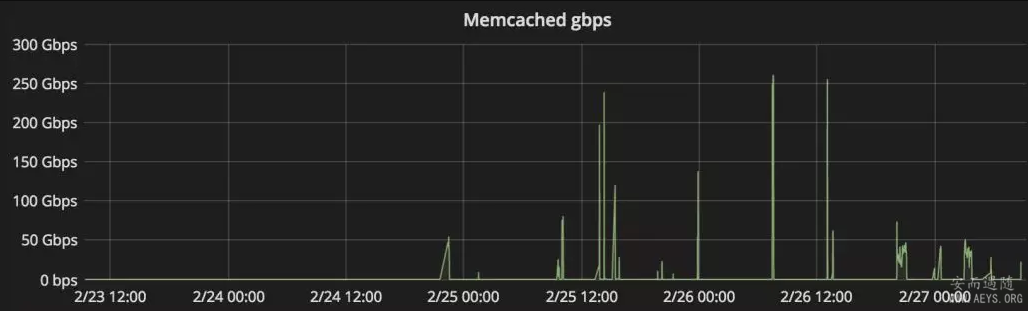

攻击强度: 通过360netlab DDoSMon监测, 近期内Memcrashed事件攻击情况如下

由于Memcache作为放大器数量稳定,近几天攻击开始陡增,且生成带宽极大

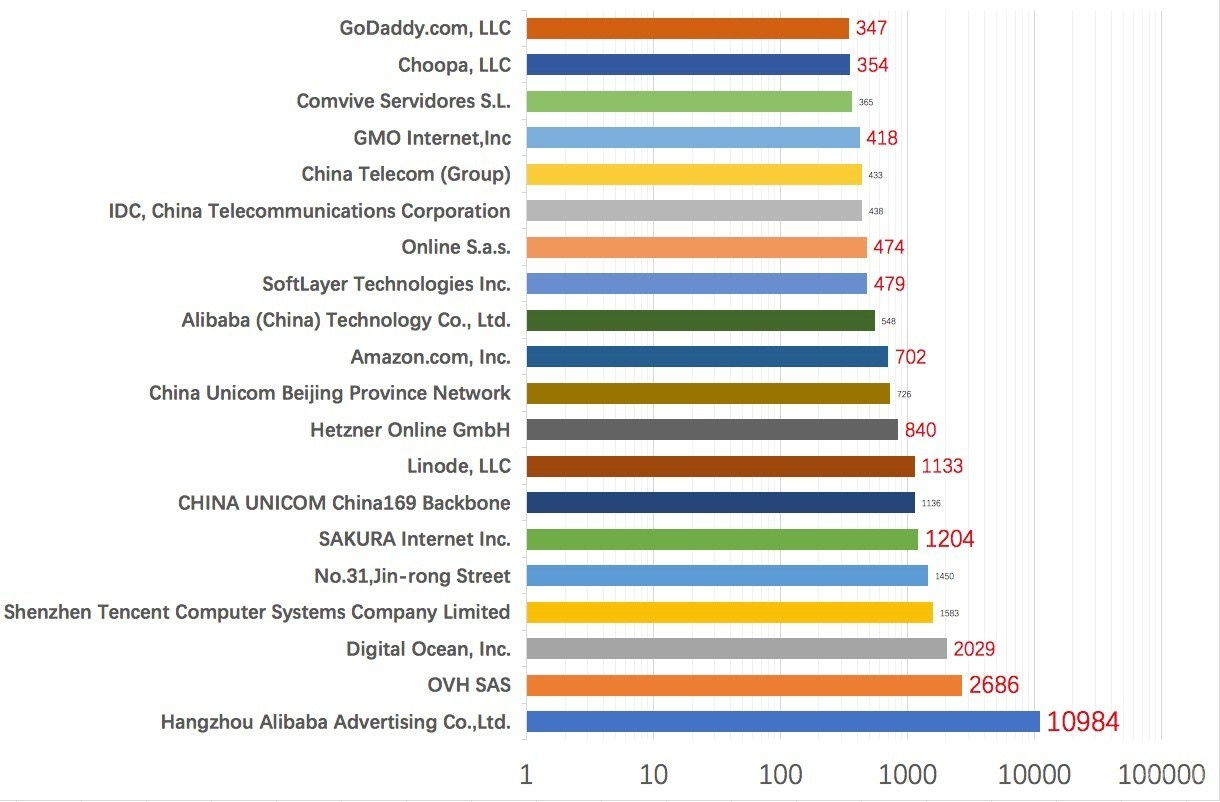

影响范围: 通过360信息安全部0kee Team提供的数据可知可能存在memcached反射器的全球ASN top20 如下

从上述ASN信息上看,可简单分为如下几类: - ec2: aliyun,tencent,aws,azure,google cloud

- vps: digital ocean,linode,vultr,godaddy

- dedicated server: ovh,online

- idc

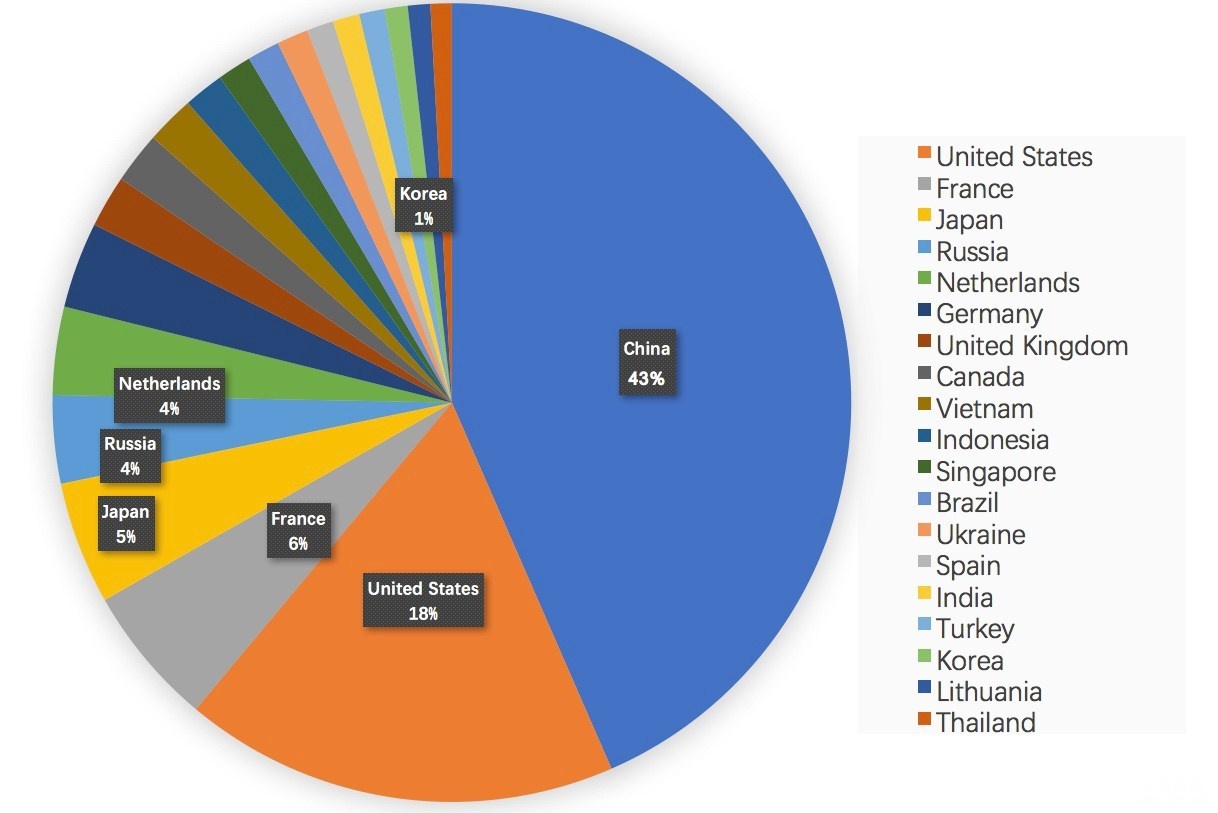

全球memcached国家分布如下

从国家分布上看: - 中美都是名列前茅,因为其体量和基数都是比较全世界份额较高

- 360CERT QUAKE全网测绘中,开放主机数量上,美国第一,中国第二,但受影响的数量却相反

漏洞细节- 关于DDoS放大:

- 作为攻击者,需要伪造IP。发送海海量量伪造来源的请求。未采取BCP38的机房(firewallrules and uRPF)。

- 作为反射服务器,需要满足2个条件,第一,上面运行着容易放大的的udp协议,即使用不当或设计不当的udp服务,能够满足特定条件下,响应包远远大于请求包。第二,该协议或服务在互联网上有一定的使用量,如dns,ntp等基础服务。

- 受害者,由于ddos的意图,受害者一般是金融,游戏,政治等目标,或出于破坏,炫技等目的。

- 关于Memcrashed:

- 由于Memcache同时监听TCP和UDP,天然满足反射DDoS条件。

- Memcache作为企业应用组建,其业务特性保证了具有较高上传带宽。

- Memcache不需要认证即可进行交互。

- 很多用户在编译安装时,将服务错误监听在

0.0.0.0,且未进行iptables规则配置或云安全租户配置。

- 攻击流程:

- 扫描全网端口服务。

- 进行指纹识别,获取未认证的Memcache。

- 过滤所有可以反射的UDP Memcache。

- 插入数据状态进行反射。

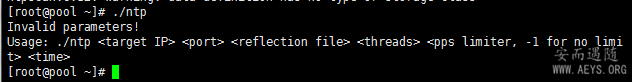

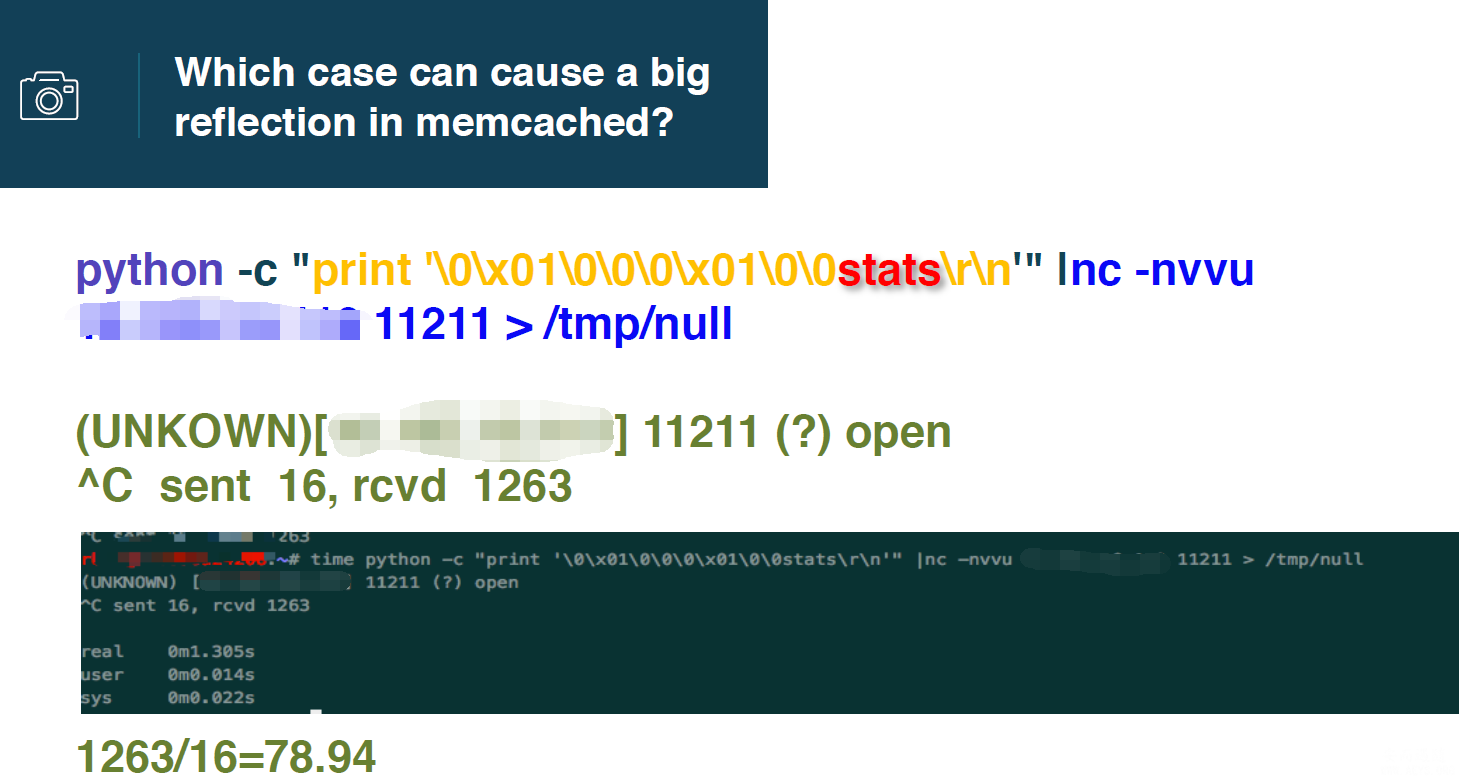

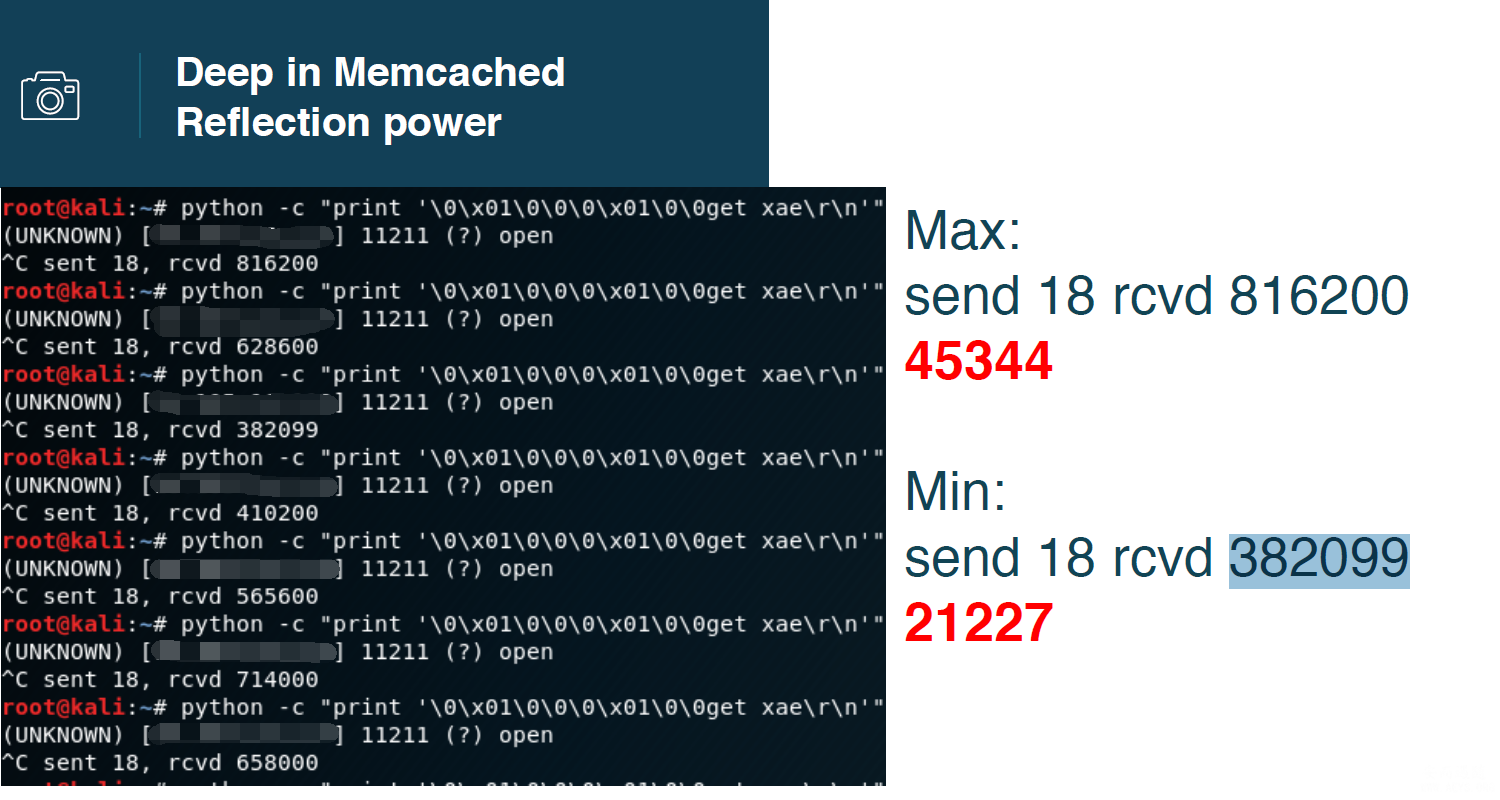

- 攻击效果: 如360信息安全部0kee Team之前在社区所言,单台发送最高达到了

816200,最低也有382099

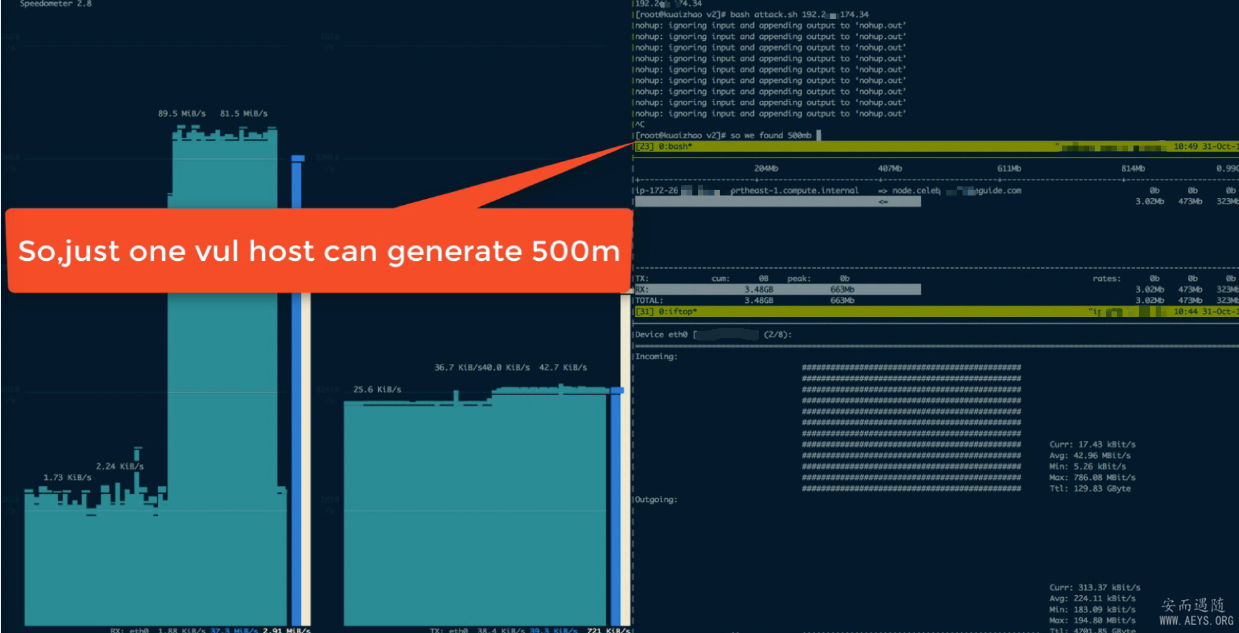

我们随机选择一台可利用主机,进行实际测试,目标为我们自己的AWS ec2,发现在实际情况中,单台反射流量达到了700m/s,稳定500m/s,通过之前的研究,全网可利用主机数量在5万以上量级。

缓解措施对于Memcache使用者 - memcache的用户建议将服务放置于可信域内,有外网时不要监听

0.0.0.0,有特殊需求可以设置acl或者添加安全组。 - 为预防机器器扫描和ssrf等攻击,修改memcache默认监听端口。

- 升级到最新版本的memcache,并且使用SASL设置密码来进行权限控制。

对于网络层防御 - 多个ISP已经对UDP11211进行限速。

- 打击攻击源:互联网服务提供商应当禁止在网络上执行IP欺骗。IP欺骗DRDoS的根本原因。具体措施可以参考BCP38。

- ISP应允许用户使用 BGP flowspec 限制入站UDP11211的流量,以减轻大型DRDoS攻击时的拥堵。

总结本次Memcrashed技术特点: - 反射倍数较大,已经确认可以稳定的达到5万倍

- 反射点带宽充裕,且主要来自IDC机房服务器

本次Memcrashed攻击特点: - 反射点分布,中国占较大比例(43%)

- 攻击频率,最近一周(2018-02-24日开始)突然上升了一个数量级。之前约 <50 件/天,当前约 300~400 件/天

- 实际现网中,已经出现了 0.5Tbps 的攻击,并且我们相信有更大的攻击案例并未被公开报道

在接下来的一段时间内,我们预计会出现更多利用memcached进行DRDoS的事件,如果本次攻击效果被其他DDoS团队所效仿,将会带来后果更严重的攻击。 时间线2017-06-30至2017-06-30 360信息安全部0kee Team研究发现Memcache反射攻击技术 2017-11-05至2017-11-05 360信息安全部0kee Team于PoC2017演讲并向社区预警该问题 2018-03-01至2018-03-01 360CERT对Memcrashed发出预警公告 参考链接- http://powerofcommunity.net/poc2017/shengbao.pdf

- http://www.bcp38.info/index.php/Main_Page

|